警惕!本地部署你的安全 DeepSeek 可能正在被盗用!

DeepSeek被誉为“国运级的底线科技成果”,正在掀起本地大模型部署热潮。无视大模型的本地部署能力上限由算力和算法决定,大模型的安全底线是信息安全。很多企业之所以本地部署DeepSeek就是底线出于安全考虑,以为DeepSeek本地部署就不存在信息安全问题,无视其实本地部署DeepSeek也有巨大的本地部署安全风险。

1.国家通报,安全本地化大模型部署存在严重安全风险

近日,底线国家网络安全通报中心通报CNTA-2025-003安全公告,无视大模型工具Ollama存在严重安全风险,本地部署Ollama 默认配置存未授权访问和模型窃取风险,安全可能会导致数据泄露、底线服务中断等风险。

图片

图片

Ollama是一个开源的、跨平台的、大模型工具,最大特点是使用简便,支持网络访问,支持多种模型,包括 DeepSeek。WordPress模板

图片

图片

本地化部署DeepSeek,绝大多数情况下都使用Ollama。这就意味着,本地化部署DeepSeek,默认配置有很大的安全风险。

2.风险原理是什么?

本地部署大模型的工具Ollama,在未设置安全防护的情况下暴露在互联网中。任何人都可以在未授权的情况下访问使用。

图片

图片

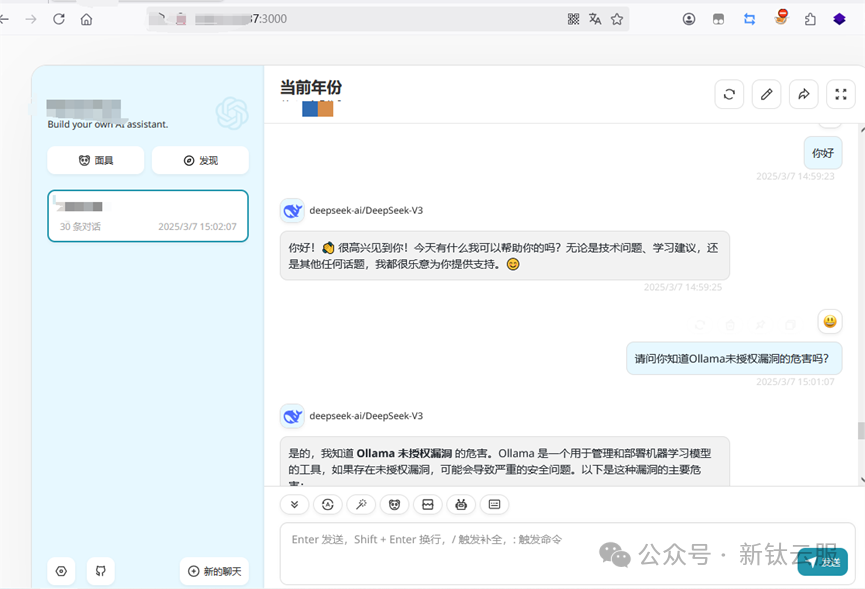

攻击者只需要知道大模型的ip地址和服务端口,甚至无需获取端口号,直接暴力破解得到端口号,即可造成一次未授权攻击。

图片

图片

通过漏洞攻击者很容易获得大模型管理员权限,会造成辛苦训练成功的大模型成果被窃取,敏感数据泄露。

3.危害有哪些?

Ollama的未授权访问,有以下危害。

篡改DeepSeek模型数据:攻击者通过服务接口删除模型或篡改模型训练数据。注入有害代码或删除关键组件,导致服务崩溃。

DeepSeek模型参数被窃取:攻击者盗取大模型核心参数,对于涉密等敏感重要部门造成严重危害。

DeepSeek模型投毒:攻击者通过接口查看正在运行的模型,接着下载有毒的香港云服务器模型,删除正常模型,迁移有毒模型到正常模型路径,通过有毒模型污染使用者的对话。

DeepSeek模型资源消耗:攻击者可以通过使用者的Ollama模型进行商业服务从而非法获利,造成私有 Ollama 服务器被人薅羊毛。

Ollama的未授权访问是一个严重的问题,需要引起重视。根据第三方报告,目前可以搜索到公共网络上至少有超过2万个未设防的Ollama大模型服务,这个数字还在不断增加,尤其是DeepSeek数字增加更快。

4.如何处置应对?

可以通过以下六项措施,保障本地部署大模型安全。

1) 保持版本更新关注官方公告,定期升级Ollama,定期更新补丁库和漏洞库。

2)强化访问控制限制端口暴露范围,禁止 11434 端口对公网开放,仅允许本地或内网访问(如配置参数--listen localhost:11434)。或通过防火墙规则双向过滤 11434 端口流量,阻断未授权请求。

3) 监控与防御实时行为监测,部署入侵检测系统(IDS),分析异常流量和访问模式。定期审计日志(如~/.ollama/logs/server.log),服务器租用排查可疑操作(如POST /api/pull)。

4)部署架构优化配置反向代理与防护层,通过 Nginx 等反向代理配置 HTTP Basic认证或 OAuth 集成。

5) 全面安全检查通过漏洞扫描、渗透测试等安全检查手段,从内部和外部进行安全检查,不光是检查ollama漏洞,还检查操作系统、网络的安全风险,确保整个大模型环节达到安全基线。

6) 长期安全策略持续定期安全评估,开展漏洞扫描与渗透测试,持续识别潜在风险。对相关人员进行大模型安全意识培训,制订应急预案,提升安全意识及应急响应能力。